Alles wat we

hadden willen weten

vóór

het tekenen.

Korte gidsen, checklists, concrete berekeningen. Geschreven door studenten, juristen en vriendelijke verhuurders.

Événements Multilingues et Culturels pour Étudiants

Plongez dans les événements multilingues organisés par Circle U, alliant apprentissage des langues et échanges culturels pour les étudiants.

Laatste artikels

176 artikels

Stages rémunérés pour étudiants : la loi qui change tout

Analyse de la proposition de loi pour rémunérer les stages étudiants de plus de six semaines et ses impacts financiers.

Brussel

Brussel

Bruxelles : Cafés et coins secrets pour étudier en paix

Explorez des cafés méconnus et des recoins tranquilles à Bruxelles pour un cadre d'étude idéal, loin du tumulte habituel.

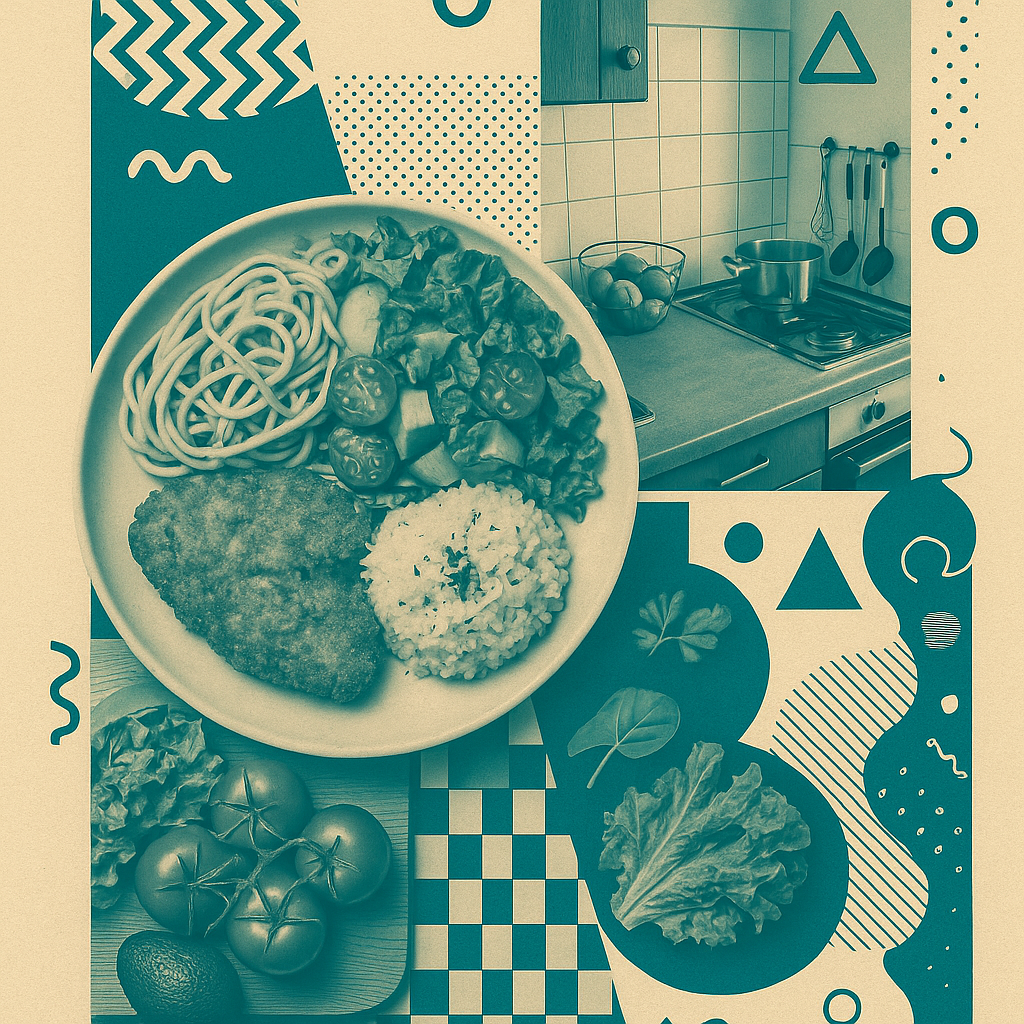

Recettes budget étudiant : saveurs du monde à petits prix

Explorez des recettes du monde faciles et abordables pour égayer votre cuisine étudiante. Astuces et ingrédients à petit budget.

Guide Pratique : Déménagement Étudiant Sans Stress

Suivez notre guide en 5 étapes pour un déménagement étudiant serein. Conseils pratiques et astuces pour une installation réussie.

Améliorer Le Wi-Fi Dans Votre Kot Étudiant

Boostez la qualité de votre connexion Wi-Fi dans votre kot grâce à des astuces simples et aux offres d'Internet spécialement conçues pour les étudiants.

Brussel

Brussel

Intégration Étudiante : Parcours Personnalisé à Bruxelles

Découvrez comment Bruxelles accueille les étudiants internationaux avec un parcours d'intégration sur mesure, incluant ateliers et tutorat.

Tout savoir sur le bail étudiant en 2026

Explorez les évolutions clés du bail étudiant en 2026, notamment le délai prolongé pour la preuve d'inscription et le plafonnement de la garantie locative.

Eco-Bee : L'assistant IA pour étudiants éco-responsables

Eco-Bee, l'assistant IA, guide les étudiants vers des comportements durables avec son Eco-Score et des défis gamifiés.

Colocation étudiante : clés pour une harmonie quotidienne

Maximisez l'harmonie en colocation grâce à ces conseils pratiques. Apprenez à gérer le quotidien et éviter les conflits entre colocataires.

Brussel

Brussel

Le blocus encadré 2026 : une révolution à l'ULB

L'ULB innove avec un blocus encadré pour mieux préparer les étudiants aux examens. Témoignages et impact sur les résultats à découvrir.

Luik

Luik

InterCampus Liège 2026 : Un Festival Étudiant Unique

Participez à InterCampus Liège 2026, un festival étudiant vibrant avec musique, sports et engagement communautaire. Une expérience à vivre en ville.

Mis geen enkel goed plan.

Onze laatste gidsen en nieuwe advertenties in de steden die je volgt, in je mailbox.

Uitschrijven met één klik. Geen spam.